在前几年写外挂的时候,用到了代码注入的功能。觉得这个功能太NB了。直接在文本框编写汇编代码,然后直接注入到其它程序进程中运行,太赞了,感觉把DLL注入还要NB。

适合读者:漏洞研究员、入侵爱好者

前置知识:C、汇编阅读能力,调试工具使用能力。

眼前遇到个堆喷漏洞找Shellcode时就下决定自己写个Shellcode,考虑到时间和精力的有限就写个计算器简单的练练手,顺便让像我这种小白人士学习学习。。。

注:以下在XP SP3+VC6.0编译成功

一、首先写个简单的调用计算器的程序。

三、现在有了汇编模样的语句和WinExec的地址,接下来就是要转化为具有Shellcode的汇编代码。在转化汇编时先了解汇编下面是如何完成一个函数调用的:1、父函数将函数的实参按照从右至左顺序压入堆栈;2、CPU将父函数中函数调用指令Call XXXXXXXX的下一条指令地址EIP压入堆栈;3、父函数通过Push Ebp将基地指针Ebp值东方钽业堆栈,并通过Mov Ebp,Esp指令将当前堆栈指针Esp值传给Ebp;4、通过Sub Esp,m(m是字节数)指令可以为存放函数中的局部变量开辟内存。函数在执行的时候如果需要访问实参或局部变量,都可以通过EBP指针来指引完成。

根据汇编调用函数特点,并使用压栈的方法将参数传递进行,便可得到如下代码:

适合读者:漏洞研究员、入侵爱好者前置知识:C、汇编阅读能力,调试工具使用能力 WTF:最近网络上开始流传各种各样的ShellCode,很多朋友都开始关注ShellCode的编写和相关技术的实现方法。黑防不断推出的“ ...

适合读者:漏洞研究员、入侵爱好者

前置知识:C、汇编阅读能力,调试工具使用能力。

眼前遇到个堆喷漏洞找Shellcode时就下决定自己写个Shellcode,考虑到时间和精力的有限就写个计算器简单的练练手,顺便让像我这种小白人士学习学习。。。

注:以下在XP SP3+VC6.0编译成功

一、首先写个简单的调用计算器的程序。

#include "windows.h"

int main()

{

LoadLibraryA("kernel32.dll");//4c801d7b

WinExec("calc.exe",SW_SHOW);

return 0;

}

二、将WinExec("calc.exe",SW_SHOW);转化为汇编模样。在WinExec("calc.exe",SW_SHOW);处下断点,点F5进行调试,运行到此处时程序会暂停下来,程序暂停后按Alt+8即可查看到对应的汇编代码,经整理后如下:

#include "windows.h"

int main()

{

LoadLibraryA("kernel32.dll");//4c801d7b

WinExec("calc.exe",SW_SHOW);

__asm{

mov esi,esp

push 5

push offset string "calc.exe" (0042201c)

call dword ptr [__imp__WinExec@8 (0042a14c)]

cmp esi,esp

call __chkesp (00401090)

}

return 0;

}

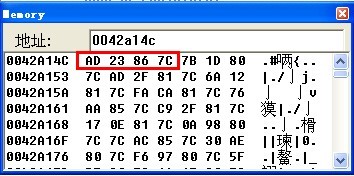

稍微懂那么一丢丢汇编的童鞋都知道0042a14c处放着WinExec的地址,这里要注意WinExec的地址不是现在看到的0042a14c,要在地址为0042a14c放着的东东才是WinExec的地址。打个比方0042a14c是个指针,指针所指的地方才是真正需要的东东,所以我们要取出地址为0042a14c存放的数据。在VC6.0下按Alt+6可调出内存窗口,输入0042a14c即可看到。

三、现在有了汇编模样的语句和WinExec的地址,接下来就是要转化为具有Shellcode的汇编代码。在转化汇编时先了解汇编下面是如何完成一个函数调用的:1、父函数将函数的实参按照从右至左顺序压入堆栈;2、CPU将父函数中函数调用指令Call XXXXXXXX的下一条指令地址EIP压入堆栈;3、父函数通过Push Ebp将基地指针Ebp值东方钽业堆栈,并通过Mov Ebp,Esp指令将当前堆栈指针Esp值传给Ebp;4、通过Sub Esp,m(m是字节数)指令可以为存放函数中的局部变量开辟内存。函数在执行的时候如果需要访问实参或局部变量,都可以通过EBP指针来指引完成。

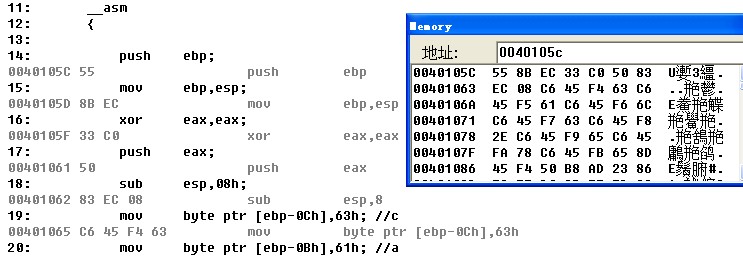

根据汇编调用函数特点,并使用压栈的方法将参数传递进行,便可得到如下代码:

#include "windows.h"

int main()

{

LoadLibraryA("kernel32.dll");//4c801d7b

//WinExec("calc.exe",SW_SHOW);

__asm

{

push ebp;

mov ebp,esp;

xor eax,eax;

push eax;

sub esp,08h;

mov byte ptr [ebp-0Ch],63h; //c

mov byte ptr [ebp-0Bh],61h; //a

mov byte ptr [ebp-0Ah],6Ch; //l

mov byte ptr [ebp-09h],63h; //c

mov byte ptr [ebp-08h],2Eh; //.

mov byte ptr [ebp-07h],65h; //e

mov byte ptr [ebp-06h],78h; //x

mov byte ptr [ebp-05h],65h; //e

lea eax,[ebp-0ch];

push eax; //将calc.exe压入栈内

mov eax,0x7C8623AD;

call eax; //调用WinExec

mov esp,ebp;

pop ebp;

}

return 0;

}

注意,字符串要以00H结束的哦,编译运行OK~~四、到这里已经完成最难的部分了,接下来的工作即是将汇编在内存中的代码,即是Shellcode拷出来就是了。同样,在汇编代码任意一处下断点,让程序在断点处停下来,按Alt+8即可看到程序所在的内存地址,再按Alt+6调出内存窗口即可。

//LoadLibraryA("kernel32.dll");

//WinExec("calc.exe",SW_SHOW);

#include "windows.h"

unsigned char shellcode[]=

"x55x8BxECx33xC0x50x83"

"xECx09xC6x45xF3x6BxC6"

"x45xF4x65xC6x45xF5x72"

"xC6x45xF6x6ExC6x45xF7"

"x65xC6x45xF8x6CxC6x45"

"xF9x33xC6x45xFAx32xC6"

"x45xFBx2ExC6x45xFCx64"

"xC6x45xFDx6CxC6x45xFE"

"x6Cx8Dx45xF3x50xB8x7B"

"x1Dx80x7CxFFxD0x8BxE5"

"x33xC0x50x83xECx08xC6"

"x45xF4x63xC6x45xF5x61"

"xC6x45xF6x6CxC6x45xF7"

"x63xC6x45xF8x2ExC6x45"

"xF9x65xC6x45xFAx78xC6"

"x45xFBx65x8Dx45xF4x50"

"xB8xADx23x86x7CxFFxD0"

"x8BxE5x5D";

main()

{

__asm

{

lea eax,shellcode;

call eax;

}

}

收藏的用户(0) X

正在加载信息~

推荐阅读

最新回复 (0)

站点信息

- 文章2303

- 用户1336

- 访客11116753

每日一句

Labor is the most reliable wealth.

劳动是最可靠的财富。

劳动是最可靠的财富。

新会员